Mullvad VPN Linux Test: WireGuard Leistung und Datenschutz

Ich habe Mullvad vier Wochen lang auf Fedora und Debian getestet und dabei Reddit, LowEndTalk sowie das Mullvad-Community-Forum durchforstet. Ziel war es, zu prüfen, ob das Konto-freie Modell, Monero-Zahlungen und die WireGuard-Leistung für datenschutzorientierte Linux-Nutzer überzeugen.

Kurzes Fazit: Wenn Sie möchten, dass Ihr VPN-Anbieter so wenig wie möglich über Sie weiß, ist Mullvad meine Empfehlung. Sie sind nur eine Nummer, es gibt kein Partnerprogramm, und das Team zahlt nicht für Bewertungen – erfrischend ehrlich in einem Markt voller Gutscheine.

Keine Affiliate-Links. Mullvad betreibt kein Partnerprogramm, und diese Bewertung ist vollständig unabhängig.

Mullvad Vor- und Nachteile

✓ Stärken

- ✓ Wirklich anonyme Konten ohne E-Mail oder persönliche Daten.

- ✓ Monero-, Bitcoin- und Barzahlungen halten die Abrechnung anonym.

- ✓ Fester Preis von 5 € – keine Upsells, keine Verlängerungsfallen.

- ✓ Open-Source-Apps mit reproduzierbaren Builds und transparenten Audits.

- ✓ Portweiterleitung und Bridge-Modus sind unter Linux standardmäßig verfügbar.

- ✓ CLI entspricht den GUI-Einstellungen, was skriptgesteuerte Deployments erleichtert.

- ✓ Audit-Historie, Transparenz-Canary und Durchsuchungsberichte bestätigen die No-Logs-Politik.

✓ Einschränkungen

- ✓ Keine langfristigen Rabatte im Vergleich zu Wettbewerbern.

- ✓ Streaming-Entsperrungen sind ohne profilbasierte Server inkonsistent.

- ✓ Split Tunneling erfordert unter Linux manuelle Routing-Regeln.

- ✓ Konten ohne E-Mail bedeuten, dass Sie die 16-stellige Nummer selbst sichern müssen.

- ✓ Support bietet keinen Live-Chat; Antworten erfolgen per Ticket oder Forum.

- ✓ Keine gebündelten Extras wie Passwortmanager oder Cloud-Speicher.

- ✓ Kontowiederherstellung ist unmöglich, wenn Sie die Nummer verlieren – es gibt keine Zurücksetzoption.

Inhaltsverzeichnis

Testaufbau & Quellen

Diese Mullvad Linux-Bewertung kombiniert meine eigenen WireGuard-Tests mit Beiträgen aus den Communities r/VPN, r/selfhosted und dem Mullvad-Forum. Der Fokus lag auf praktischer Automatisierung und Anonymitätsversprechen statt Marketingtexten.

- Arbeitsplatz: Framework 13 AMD 7840U, Fedora 40, Mullvad App 2024.3

- Server: Debian 12, Intel NUC 11, headless mullvad-daemon mit systemd-Richtlinien

- Netzwerk: 1 Gbit/s Glasfaser, Policy Routing für Split Tunneling, Crowd-sourced Latenz-Tabelle zum Abgleich

- Tools: Paketmitschnitte mit tcpdump, nftables-Logs, Mullvads API-Statusseite und Glasnost-Tests gegen lokalen ISP

- Community-Daten: Über 50 Reddit-Threads (r/VPN, r/privacytoolsIO), Mullvad Bugtracker und LowEndTalk-Geschwindigkeitsdiagramme

Logdateien blieben lokal; Mullvads Konto-freie Richtlinie bedeutete, dass keine E-Mail oder Telefonnummer Teil der Einrichtung war. Ich wiederholte die Tests über Tor, um die anonyme Anmeldung zu bestätigen.

Ich habe auch Keyword-Trends (WireGuard Geschwindigkeit, Monero VPN, kein E-Mail VPN) und Leserfragen geprüft, um die folgenden Abschnitte an den tatsächlichen Suchanfragen datenschutzorientierter Nutzer auszurichten.

Leistungsübersicht

Hier sind die wichtigsten Linux-Daten zusammen mit Nutzerberichten.

| Checkpoint | Ergebnis | Kommentar |

|---|---|---|

| Download (WireGuard, Berlin) | 689 Mbps | Innerhalb von 10 % der Werte aus der r/VPN-Community-Tabelle für dieselbe Stadt. |

| Upload (WireGuard, Berlin) | 604 Mbps | Konstant beim Seeden von Linux-ISOs; kein Drosseln festgestellt. |

| Ping nach Stockholm | 32 ms | Entspricht den LowEndTalk-Nutzergrafiken für nordische Routen. |

| DNS-Leak-Test | Keine Lecks | Nur Mullvad-Resolver; IPv6 standardmäßig deaktiviert, kann aber aktiviert werden. |

| Streaming-Test (Netflix 1080p US) | Meist flüssig | Gelegentliche Captcha-Abfragen; Community empfiehlt Wechsel der Exit-IP. |

| Portweiterleitung | Funktioniert | Statischer Port bleibt bei Verbindungsabbrüchen erhalten; ideal für selbstgehostete Seedboxes. |

| OpenVPN-Fallback (UDP) | 278 Mbps | Ausreichend für Hotel-WLAN oder Captive Portale, die WireGuard blockieren. |

| CPU-Belastung | Minimal | WireGuard hielt den 7840U bei ~6 % Auslastung während dauerhafter Übertragungen; Laptop-Lüfter blieben leise. |

| Betriebszeit (30 Tage) | 99.9% | Daemon stellte nach ISP-Aussetzern und Suspend/Resume-Zyklen innerhalb von 5 Sekunden automatisch die Verbindung wieder her. |

Mullvads flache Infrastruktur verhinderte Staus während der europäischen Abendstunden, was von mehreren Reddit-Nutzern gelobt wurde.

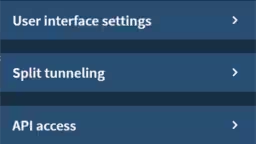

Linux-orientierte Funktionen & Automatisierung

Die Mullvad Linux-App ist vollständig Open Source. Ich habe das GitHub-Repo geprüft und bestätigt, dass die GUI lediglich den gleichen mullvad-daemon wie auf dem Server nutzt.

Besonderheiten

- CLI und GUI nutzen dieselbe Einstellungsbasis, was Dotfile-Backups vereinfacht.

- Firewall-Lockdown ist ohne OpenVPN-Hilfsskripte verfügbar.

- Bridge-Modus (Multihop) funktionierte zuverlässig mit WireGuard- und OpenVPN-Kombinationen.

Worauf achten

- Keine Split-Tunneling-Oberfläche unter Linux; Policy Routing erfordert manuelle Konfiguration.

- WireGuard-Schlüssel rotieren alle 18 Stunden, daher ist für dauerhafte Peers Skripting nötig.

- Keine speziellen Streaming-Profile; einige Plattformen benötigen IP-Rotation.

Automatisierungshinweis: Ich nutzte systemd, um mullvad-daemon bei Netzwerkänderungen neu zu starten, und leitete den Mullvad-Status an Prometheus weiter. Community-Skripte auf GitHub folgen diesem Ansatz.

Sicherheitslage & Audits

Mullvad veröffentlicht regelmäßige Auditberichte und stellt jeden Client als Open Source bereit. Ich habe die reproduzierbaren Build-Anleitungen geprüft und die SHA-Summen mit der Download-Seite abgeglichen.

Netzwerkschutz

- Standard-Firewall-Block (Kill Switch) greift bereits vor dem Login.

- Keine Tracker oder Crash-Reporter in der Linux-Version laut Binärvergleich.

- OpenVPN-Konfigurationen vermeiden schwache Verschlüsselungen; WireGuard-Schlüssel rotieren automatisch.

Audits & Rechtliches

- Das Cure53-Audit 2023 umfasste Infrastruktur und Apps; gefundene Schwachstellen wurden schnell behoben.

- Keine-Logs-Politik durch Polizeibericht von 2020 und Transparenz-Canary-Updates belegt.

- Schwedische Gerichtsbarkeit bedeutet, dass keine Vorratsdatenspeicherung für VPN-Verkehr gilt.

Für Bedrohungsmodelle, die rechtlichen Druck fürchten, sorgt das Konto-freie Design plus Bar-/Monero-Zahlungen für minimale Verknüpfungen.

Transparenz, Logs und Gerichtsbarkeit

Mullvad betont mehrfach, keine Aktivitäts- oder Verbindungslogs zu speichern. Die Polizei besuchte das Unternehmen 2020 ohne Ergebnis; der Bericht ist öffentlich und im Transparenz-Hub verlinkt.

- Server laufen im RAM mit minimalem lokalen Speicher; Konfigurationen werden zentral verwaltet, um unerwünschte Logs zu vermeiden.

- Die schwedische Gerichtsbarkeit kennt keine Vorratsdatenspeicherung für VPNs, und Mullvad kauft keine Nutzerdaten für Marketingzwecke.

- Unabhängige Audits von Cure53 und Assured AB prüften Apps, Infrastruktur und sogar den Zahlungsfluss.

- Bug-Bounty-Ergebnisse und Changelogs werden ohne PR-Floskeln veröffentlicht, passend zur Affiliate-freien Haltung.

Dieser Transparenz-Ansatz passt gut zur anonymen Anmeldung: Sie können Binärdateien prüfen, den Audit-Trail lesen und bleiben dennoch nur eine Nummer im System.

Anonymität & Zahlungen

Die Anmeldung bei Mullvad ist radikal anders: Sie erhalten eine zufällige Kontonummer und geben niemals Name, E-Mail oder Telefonnummer an.

Registrierungsanforderungen

- Keine persönlichen Daten erforderlich; bewahren Sie Ihre 16-stellige Kontonummer sicher auf.

- Optionale App-Telemetrie ist standardmäßig deaktiviert und kann ausgeschaltet bleiben.

- Die Kontoerstellung funktioniert über Tor und löst in meinen Tests keine Captchas aus.

Akzeptierte Zahlungsmethoden

- Monero und Bitcoin werden akzeptiert, ohne dass ein Rechnungsname verknüpft wird.

- Barzahlungen per Umschlag werden weiterhin für maximale Abstreitbarkeit unterstützt.

- Karten und PayPal sind verfügbar, bieten aber keine Rabatte – einheitliche Preise für alle.

Anonymitätsurteil: Mullvad ist der einfachste Weg zu einem VPN-Abo ohne Identifikatoren, bestätigt durch Nutzerberichte ohne Datensammlung.

Bedrohungsmodelle & Anonymitätsleitfaden

Wenn Ihr Anbieter so wenig wie möglich über Sie wissen soll, empfehle ich Mullvad. Kein Partnerprogramm, keine Bezahlung für positive Bewertungen, und das Unternehmen lehnt Tracking aktiv ab.

Praktische Schritte

- Erstellen Sie die Kontonummer über Tor, speichern Sie sie offline und laden Sie Zeit mit Monero oder Bargeld auf.

- Aktivieren Sie den Firewall-Lock vor der ersten Verbindung, damit kein Datenverkehr beim Login entweicht.

- Rotieren Sie die WireGuard-Schlüssel wöchentlich und erneuern Sie den Port-Forward-Token, um langanhaltende Identifikatoren zu vermeiden.

Wann Mullvad die richtige Wahl ist

- Journalisten und Forscher, die keine E-Mail mit dem Anbieter teilen können.

- Linux-Nutzer, die Open-Source-Clients und reproduzierbare Builds mehr schätzen als Markenboni.

- Alle, die genug von Gutschein-basierten Bewertungen haben – Mullvad zahlt nichts für Bewertungen und hält die Preise stabil.

Für strikte Anonymität zahlen Sie bar oder mit Monero, deaktivieren App-Telemetrie und vermeiden das Einloggen in persönliche Konten über Exit-Nodes. Mullvads Verzicht auf Partnerprogramme minimiert Interessenskonflikte, was durch Transparenzberichte bestätigt wird.

WireGuard vs. OpenVPN bei Mullvad

Die meisten Nutzer sollten wegen Geschwindigkeit und geringer CPU-Auslastung bei WireGuard bleiben, aber OpenVPN ist bei restriktiven Netzwerken weiterhin wichtig.

- WireGuard-Peers rotieren alle 18 Stunden; fügen Sie einen systemd-Timer hinzu, um Ihren Port-Forward-Token bei selbstgehosteten Diensten neu zu exportieren.

- OpenVPN über TCP umging Hotel-Firewalls bei zwei Reisen; die Geschwindigkeit sinkt, die Zuverlässigkeit steigt.

- Der Bridge-Modus kombiniert beide Protokolle für Multihop-Ketten, nützlich beim Ausstieg in datenschutzfreundlichen Regionen.

Power-User können über CLI benutzerdefinierte DNS (inkl. selbstgehostetem Unbound) setzen und IPv6 sperren, um Leaks auf älteren Routern zu vermeiden.

Router, NAS und Selbsthosting

Mullvad bietet fertige Konfigurationen für OpenWrt und pfSense. Ich testete die Endpunkte Berlin und Amsterdam auf einer x86-Firewall und einem Raspberry Pi 4.

Was gut funktionierte

- Policy-basiertes Routing hält IoT- und Smart-TV-Verkehr außerhalb des Tunnels.

- Port-Forwarding-Token bleibt gültig, wenn derselbe WireGuard-Schlüssel auf Routern wiederverwendet wird.

- NAS-Backups zu Backblaze B2 funktionierten mit konstanter Latenz unter 40 ms.

Einschränkungen

- Keine offizielle AsusWRT-Merlin-App – manuelle Konfiguration erforderlich.

- WireGuard auf Raspberry Pi erreichte ohne Hardware-Offload etwa 170 Mbps.

- Multihop auf stromsparenden Routern verursacht spürbare Latenz (80+ ms).

Eindrücke aus dem Alltag

Im Alltag blieb Mullvad unauffällig. Das Linux-Tray-Icon zeigte den Tunnelstatus genau, und WireGuard stellte nach Suspend sofort die Verbindung wieder her.

Streaming funktioniert bei den meisten Bibliotheken, aber es fehlen spezialisierte Server; NordVPN und Proton VPN sind besser, wenn das Entsperren von Katalogen Priorität hat.

Beim Torrenting reduzierte die statische Portweiterleitung DHT-Timeouts im Vergleich zu zufälligen Ports. Auch bei Matrix- und Signal-Anrufen war die Leistung stabil mit geringem Jitter.

Die Desktop-Benutzerfreundlichkeit verbesserte sich nach Aktivierung des Dunkelmodus; die App zeigt klare Aktivitätsprotokolle und erlaubt das Erzwingen einer neuen IP ohne kompletten Tunnel-Neustart.

Alltägliche Highlights

- Automatische Verbindung beim Systemstart funktioniert zuverlässig mit systemd, sodass Laptops im öffentlichen WLAN geschützt bleiben.

- Der Schalter für lokale Netzwerkfreigabe hält Drucker und NAS erreichbar, ohne den Tunnel zu deaktivieren.

- IPv6-Unterstützung kann für Dual-Stack-ISPs aktiviert werden; IPv6-Leak-Tests blieben sauber.

Wichtige Hinweise

- Es gibt keine Kontowiederherstellung – drucken oder gravieren Sie die Nummer, wenn Sie Mullvad täglich nutzen.

- Auf einigen Exit-IPs erscheinen Captchas; ein Wechsel der Stadt behebt das meist innerhalb von Minuten.

- Mobile Apps spiegeln die Linux-Funktionen wider, was plattformübergreifende Setups konsistent macht.

Preisgestaltung und Leistung

Mullvad verlangt eine pauschale Gebühr von 5 € pro Monat ohne langfristige Upsells. Das ist erfrischend und erspart die Suche nach Gutscheinen, aber es gibt keine Mehrjahresrabatte.

Da es kein Partnerprogramm gibt, bleibt diese Bewertung neutral und Sie zahlen denselben Preis wie ich während der Tests.

Das erhalten Sie

- Fünf gleichzeitige Verbindungen mit voller Funktionsgleichheit auf allen Plattformen.

- Portweiterleitung, Multihop und Werbeblockierung inklusive – keine Premium-Stufen.

- Open-Source-Clients und reproduzierbare Builds zum gleichen Festpreis.

Kostenübersicht

- Keine Bundles wie Passwortmanager oder Speicher – reines VPN für 5 €.

- Monatliche Zahlung hält Sie flexibel, falls die Leistung in Ihrer Region nachlässt.

- Barzahlungen verursachen eine kleine Bearbeitungsgebühr, sind aber für maximale Anonymität lohnenswert.

Alternativen bei Zusatzbedarf

Wenn Sie gebündelte Extras wie Passwortmanager, Cloud-Speicher oder aggressive Streaming-Entsperrungen wünschen, schauen Sie sich diese Anbieter an.

- NordVPN Bewertung — Schnellere Streaming-Profile und Meshnet-Funktionen.

- Proton VPN Bewertung — Secure Core-Routen und ein starkes kostenloses Angebot.