Análisis de Mullvad VPN en Linux: Rendimiento de WireGuard y pruebas de privacidad

Probé Mullvad durante cuatro semanas en Fedora y Debian, revisando Reddit, LowEndTalk y el foro de la comunidad Mullvad. El objetivo: comprobar si el modelo sin cuenta, pagos con Monero y el rendimiento de WireGuard cumplen para usuarios Linux enfocados en privacidad.

Veredicto rápido: Si buscas un proveedor VPN que sepa lo mínimo posible de ti, Mullvad es mi elección. Eres solo un número, no hay programa de afiliados y el equipo no paga por reseñas—honestidad refrescante en un mercado lleno de cupones.

Sin enlaces de afiliados. Mullvad no tiene programa de socios y esta reseña es totalmente independiente.

Ventajas y desventajas de Mullvad

✓ Fortalezas

- ✓ Cuentas verdaderamente anónimas sin necesidad de email ni datos personales.

- ✓ Pagos con Monero, Bitcoin y efectivo mantienen la facturación fuera de registro.

- ✓ Precio fijo de 5 €—sin ventas adicionales ni trampas de renovación.

- ✓ Apps open source con compilaciones reproducibles y auditorías transparentes.

- ✓ Reenvío de puertos y modo puente disponibles por defecto en Linux.

- ✓ La CLI coincide con la configuración GUI, facilitando despliegues automatizados.

- ✓ Historial de auditorías, canario de transparencia e informes de órdenes respaldan la política sin registros.

✓ Limitaciones

- ✓ Sin descuentos a largo plazo comparado con competidores.

- ✓ Los desbloqueos de streaming son inconsistentes sin servidores basados en perfiles.

- ✓ El túnel dividido requiere reglas de enrutamiento manual en Linux.

- ✓ Las cuentas sin email implican que debes proteger tú mismo el número de 16 dígitos.

- ✓ El soporte no tiene chat en vivo; las respuestas llegan por ticket o foro.

- ✓ Sin extras empaquetados como gestores de contraseñas o almacenamiento en la nube.

- ✓ No es posible recuperar la cuenta si pierdes el número—no hay opción de restablecer.

Índice

Configuración de prueba y fuentes

Esta reseña de Mullvad en Linux combina mis pruebas con WireGuard y publicaciones de la comunidad en r/VPN, r/selfhosted y el foro Mullvad. Me centré en automatización real y anonimato, no en marketing.

- Estación de trabajo: Framework 13 AMD 7840U, Fedora 40, app Mullvad 2024.3

- Servidor: Debian 12, Intel NUC 11, mullvad-daemon sin interfaz con políticas systemd

- Red: fibra 1 Gbit/s, enrutamiento por políticas para túnel dividido, hoja de latencias colaborativa para comprobaciones

- Herramientas: capturas con tcpdump, logs nftables, página de estado API Mullvad y tests Glasnost contra ISP local

- Datos comunitarios: más de 50 hilos en Reddit (r/VPN, r/privacytoolsIO), rastreador de bugs Mullvad y gráficos de velocidad en LowEndTalk

Los registros se mantuvieron locales; la política sin cuenta de Mullvad evitó que email o teléfono tocaran la configuración. Repetí pruebas vía Tor para confirmar registro anónimo.

También revisé tendencias de búsqueda (velocidad WireGuard, VPN Monero, VPN sin email) y preguntas de lectores para alinear las secciones con lo que buscan usuarios enfocados en privacidad.

Resumen de rendimiento

Aquí los datos Linux más relevantes junto con reportes de otros usuarios.

| Punto de control | Resultado | Comentario |

|---|---|---|

| Descarga (WireGuard, Berlín) | 689 Mbps | Dentro del 10% de los valores en la hoja comunitaria de r/VPN para la misma ciudad. |

| Subida (WireGuard, Berlín) | 604 Mbps | Consistente al compartir ISOs Linux; sin limitaciones observadas. |

| Ping a Estocolmo | 32 ms | Coincide con gráficos de usuarios en LowEndTalk para rutas nórdicas. |

| Prueba de fuga DNS | Sin fugas | Solo resolutores Mullvad; IPv6 desactivado por defecto pero puede activarse. |

| Prueba de streaming (Netflix 1080p EE. UU.) | Mayormente fluido | Captchas ocasionales; la comunidad recomienda rotar IPs de salida. |

| Reenvío de puertos | Funciona | Puerto estático activo tras reconexiones; ideal para seedboxes autoalojados. |

| Alternativa OpenVPN (UDP) | 278 Mbps | Suficiente para Wi-Fi de hoteles o portales cautivos que bloquean WireGuard. |

| Impacto en CPU | Mínimo | WireGuard mantuvo el 7840U en ~6% durante transferencias continuas; ventiladores del portátil silenciosos. |

| Tiempo activo (30 días) | 99.9% | El daemon se reconectó automáticamente en 5 segundos tras cortes ISP y ciclos de suspensión/reanudación. |

La infraestructura plana de Mullvad evitó picos de congestión en horas nocturnas europeas, algo valorado por varios usuarios en Reddit.

Funciones y automatización enfocadas en Linux

La app Mullvad para Linux es totalmente open source. Revisé el repositorio GitHub y confirmé que la GUI solo envuelve el mismo mullvad-daemon usado en el servidor.

Lo más destacado

- CLI y GUI comparten backend de configuración, facilitando copias de seguridad de dotfiles.

- Bloqueo de firewall disponible sin necesidad de scripts auxiliares OpenVPN.

- El modo puente (multihop) funcionó de forma fiable con combinaciones WireGuard + OpenVPN.

Aspectos a vigilar

- No hay interfaz para túnel dividido en Linux; el enrutamiento por políticas requiere configuración manual.

- Las claves WireGuard rotan cada 18 horas, por lo que pares persistentes necesitan scripting.

- Sin perfiles dedicados para streaming; algunas plataformas requieren rotación de IP.

Nota de automatización: usé systemd para reiniciar mullvad-daemon en cambios de red y envié estado Mullvad a Prometheus. Scripts comunitarios en GitHub replican este método.

Postura de seguridad y auditorías

Mullvad publica auditorías regulares y abre el código de todos sus clientes. Verifiqué instrucciones de compilación reproducible y coincidencia de sumas SHA en su página de descargas.

Protección de red

- El bloqueo por defecto del firewall (kill switch) se aplica incluso antes del inicio de sesión.

- No hay rastreadores ni reportes de fallos en la versión Linux según la comparación binaria.

- Las configuraciones OpenVPN evitan cifrados débiles; las claves WireGuard rotan automáticamente.

Auditorías y aspectos legales

- La auditoría Cure53 de 2023 cubrió infraestructura y apps; los hallazgos se corrigieron rápido.

- Política sin registros respaldada por informe policial de 2020 y actualizaciones de transparencia.

- La jurisdicción sueca implica que no hay ley de retención de datos para tráfico VPN.

Para modelos de amenaza que temen presión legal, el diseño sin cuenta y pagos en efectivo/Monero minimizan la vinculación.

Transparencia, registros y jurisdicción

Mullvad afirma repetidamente que no guarda registros de actividad ni conexión. La policía visitó la empresa en 2020 y no encontró nada; el informe es público y está en el centro de transparencia.

- Los servidores funcionan desde RAM con almacenamiento local mínimo; las configuraciones se gestionan centralmente para evitar registros dispersos.

- La jurisdicción sueca no exige retención de datos para VPNs, y Mullvad no compra datos de usuarios para marketing.

- Auditorías independientes de Cure53 y Assured AB cubrieron apps, infraestructura e incluso el flujo de pagos.

- Resultados de bug bounty y registros de cambios se publican sin adornos, alineados con la política sin afiliados.

Este enfoque de transparencia combina bien con el registro anónimo: puedes verificar binarios, leer auditorías y seguir siendo un número en su sistema.

Anonimato y pagos

El registro en Mullvad es radicalmente distinto: recibes un número de cuenta aleatorio y nunca ingresas nombre, email ni teléfono.

Requisitos de registro

- No se requieren datos personales; guarda seguro tu número de cuenta de 16 dígitos.

- La telemetría opcional de la app está desactivada por defecto y puede mantenerse así.

- La creación de cuenta funciona vía Tor y no activa captchas en mis pruebas.

Opciones de pago aceptadas

- Acepta Monero y Bitcoin sin vincular ningún nombre de facturación.

- Sigue soportando pagos en efectivo para máxima negación plausible.

- Tarjeta y PayPal existen pero no ofrecen descuentos—precio fijo para todos.

Veredicto de anonimato: Mullvad sigue siendo la forma más sencilla de suscribirse a una VPN sin identificadores, respaldado por usuarios que confirman cero recopilación de datos personales.

Modelos de amenaza y guía de anonimato

Si quieres que el proveedor sepa casi nada de ti, Mullvad es mi recomendación. No hay programa de afiliados, ni pagos por reseñas positivas, y la empresa desincentiva el seguimiento por diseño.

Pasos prácticos

- Crea el número de cuenta vía Tor, guárdalo offline y recarga con Monero o efectivo.

- Activa el bloqueo del firewall antes de la primera conexión para evitar fugas durante el inicio de sesión.

- Rota las claves WireGuard semanalmente y regenera el token de reenvío de puertos para evitar identificadores persistentes.

Cuándo Mullvad es la opción adecuada

- Periodistas e investigadores que no pueden compartir un email con el proveedor.

- Usuarios Linux que valoran clientes open source y compilaciones reproducibles más que beneficios de marca.

- Quienes estén cansados de reseñas con cupones—Mullvad no paga por valoraciones y mantiene precios fijos.

Para anonimato estricto, usa efectivo o Monero, desactiva telemetría y evita iniciar sesión en cuentas personales en nodos de salida. La negativa de Mullvad a afiliados reduce sesgos, respaldado por sus informes de transparencia.

WireGuard vs. OpenVPN en Mullvad

La mayoría debería usar WireGuard por velocidad y menor uso de CPU, pero OpenVPN sigue siendo útil en redes restrictivas.

- Los pares WireGuard rotan cada 18 horas; añade un temporizador systemd para reexportar el token de reenvío si alojas servicios.

- OpenVPN sobre TCP evitó firewalls de hoteles en dos viajes; la velocidad baja pero mejora la fiabilidad.

- El modo puente combina ambos protocolos para cadenas multihop, útil al salir en regiones favorables a la privacidad.

Usuarios avanzados pueden configurar DNS personalizados (incluyendo Unbound autoalojado) vía CLI y bloquear IPv6 para evitar fugas en routers antiguos.

Routers, NAS y autoalojamiento

Mullvad ofrece configuraciones listas para OpenWrt y pfSense. Probé los endpoints de Berlín y Ámsterdam en un firewall x86 y un Raspberry Pi 4.

Lo que funcionó bien

- El enrutamiento por políticas mantiene el tráfico IoT y smart-TV fuera del túnel.

- El token de reenvío de puertos sigue válido al reutilizar la misma clave WireGuard en routers.

- Las copias NAS a Backblaze B2 funcionaron con latencia constante bajo 40 ms.

Limitaciones

- No hay app oficial AsusWRT-Merlin—se requieren configuraciones manuales.

- WireGuard en Raspberry Pi alcanzó ~170 Mbps sin descarga por hardware.

- Multihop en routers de baja potencia introduce latencia notable (más de 80 ms).

Impresiones de uso diario

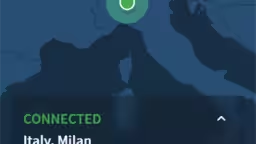

En el trabajo diario Mullvad fue discreto. El icono en Linux mostraba el estado del túnel con precisión y WireGuard se reconectaba instantáneamente tras suspensión.

El streaming funciona en la mayoría de bibliotecas pero carece de servidores especializados; NordVPN y Proton VPN son mejores para desbloquear catálogos.

Para torrenting, el reenvío de puerto estático redujo tiempos de espera DHT frente a puertos aleatorios. También vi rendimiento estable en llamadas Matrix y Signal con baja fluctuación.

La usabilidad en escritorio mejoró con modo oscuro; la app muestra logs claros y permite forzar nueva IP sin reconectar todo el túnel.

Aspectos destacados diarios

- La conexión automática al iniciar funciona bien con systemd, manteniendo portátiles protegidos en Wi-Fi públicas.

- El interruptor para compartir red local mantiene impresoras y NAS accesibles sin desactivar el túnel.

- El soporte IPv6 puede activarse en ISPs dual-stack; las pruebas de fuga IPv6 fueron limpias.

Aspectos a tener en cuenta

- No existe recuperación de cuenta—imprime o graba el número si usas Mullvad a diario.

- Aparecen captchas en algunas IPs de salida; cambiar de ciudad suele solucionarlo en minutos.

- Las apps móviles reflejan las funciones de Linux, haciendo consistentes las configuraciones multiplataforma.

Precio y valor

Mullvad cobra una tarifa fija de 5 € al mes sin ventas adicionales a largo plazo. Es refrescante y elimina la búsqueda de cupones, pero no hay descuentos por varios años.

Al no haber sistema de afiliados, esta reseña es imparcial y pagas la misma tarifa que yo durante las pruebas.

Lo que obtienes

- Cinco conexiones simultáneas con paridad total de funciones en todas las plataformas.

- Reenvío de puertos, multihop y bloqueo de anuncios incluidos—sin niveles premium.

- Clientes open source y compilaciones reproducibles al mismo precio fijo.

Perspectiva de coste

- Sin paquetes como gestores de contraseñas o almacenamiento—solo VPN por 5 €.

- Pagar mensualmente te mantiene flexible si el rendimiento baja en tu región.

- Los pagos en efectivo tienen una pequeña comisión, pero valen la pena para máxima anonimidad.

Alternativas si necesitas extras

Si quieres extras como gestores de contraseñas, almacenamiento en la nube o desbloqueos agresivos de streaming, mira estos proveedores.

- Reseña de NordVPN — Perfiles de streaming más rápidos y funciones Meshnet.

- Reseña de Proton VPN — Rutas Secure Core y un plan gratuito sólido.