Recensione Mullvad VPN Linux: prestazioni WireGuard e test privacy

Ho testato Mullvad per quattro settimane su Fedora e Debian, esaminando Reddit, LowEndTalk e il forum della community Mullvad. L'obiettivo: verificare se il modello senza account, i pagamenti in Monero e le prestazioni di WireGuard soddisfano gli utenti Linux attenti alla privacy.

Verdetto rapido: se desideri che il provider VPN sappia il meno possibile su di te, Mullvad è la mia scelta. Sei solo un numero, non esiste un programma affiliati e il team rifiuta pagamenti per recensioni—onestà rara in un mercato pieno di coupon.

Nessun link affiliato qui. Mullvad non gestisce programmi partner e questa recensione è completamente indipendente.

Pro e contro di Mullvad

✓ Punti di forza

- ✓ Account veramente anonimi senza email o dati personali richiesti.

- ✓ Pagamenti in Monero, Bitcoin e contanti mantengono la fatturazione off-grid.

- ✓ Prezzo fisso di 5 €—niente upsell, niente trappole di rinnovo.

- ✓ App open-source con build riproducibili e audit trasparenti.

- ✓ Port forwarding e modalità bridge disponibili di default su Linux.

- ✓ La CLI rispecchia le impostazioni GUI, facilitando deploy scriptati.

- ✓ Cronologia audit, canary trasparenza e rapporti di mandato supportano la politica no-log.

✓ Limitazioni

- ✓ Nessuno sconto a lungo termine rispetto ai concorrenti.

- ✓ Gli sblocchi streaming sono incoerenti senza server con profili dedicati.

- ✓ Lo split tunneling richiede regole di routing manuali su Linux.

- ✓ Gli account senza email richiedono di proteggere personalmente il numero a 16 cifre.

- ✓ Il supporto non ha chat live; le risposte arrivano tramite ticket o forum.

- ✓ Nessun extra in bundle come password manager o cloud storage.

- ✓ Il recupero account è impossibile se perdi il numero—non esiste opzione di reset.

Indice

Configurazione test e fonti

Questa recensione Mullvad Linux combina i miei test WireGuard con post della community da r/VPN, r/selfhosted e il forum Mullvad. Ho privilegiato automazione reale e anonimato rispetto al marketing.

- Postazione: Framework 13 AMD 7840U, Fedora 40, app Mullvad 2024.3

- Server: Debian 12, Intel NUC 11, mullvad-daemon headless con policy systemd

- Rete: fibra 1 Gbit/s, instradamento policy per split tunneling, foglio latenza crowd-sourced per verifiche

- Strumenti: cattura pacchetti con tcpdump, log nftables, pagina stato API Mullvad, test Glasnost contro ISP locale

- Dati community: oltre 50 thread Reddit (r/VPN, r/privacytoolsIO), bug tracker Mullvad e grafici velocità LowEndTalk

I log sono rimasti locali; la politica senza account di Mullvad ha evitato email o numeri di telefono. Ho ripetuto i test via Tor per confermare l'iscrizione anonima.

Ho analizzato anche le tendenze keyword (velocità WireGuard, VPN Monero, VPN senza email) e domande dei lettori per allineare le sezioni a ciò che cercano gli utenti attenti alla privacy.

Riepilogo prestazioni

Ecco i dati Linux più rilevanti abbinati a quanto riportato da altri utenti.

| Punto di controllo | Risultato | Commento |

|---|---|---|

| Download (WireGuard, Berlino) | 689 Mbps | Entro il 10% dei valori del foglio comunitario r/VPN per la stessa città. |

| Upload (WireGuard, Berlino) | 604 Mbps | Costante durante il seeding di ISO Linux; nessun throttling rilevato. |

| Ping verso Stoccolma | 32 ms | Corrisponde ai grafici utenti LowEndTalk per rotte nordiche. |

| Test perdita DNS | Nessuna perdita | Solo resolver Mullvad; IPv6 disabilitato di default ma attivabile. |

| Test streaming (Netflix 1080p USA) | Per lo più fluido | Captcha occasionali; la community consiglia di ruotare gli IP di uscita. |

| Port forwarding | Funziona | Porta statica mantenuta attiva tra le riconnessioni; ottima per seedbox self-hosted. |

| Fallback OpenVPN (UDP) | 278 Mbps | Sufficiente per Wi-Fi hotel o captive portal che bloccano WireGuard. |

| Impatto CPU | Minimo | WireGuard ha mantenuto il 7840U a ~6% durante trasferimenti continui; ventole laptop silenziose. |

| Uptime (30 giorni) | 99.9% | Il daemon si è riconnesso automaticamente entro 5 secondi dopo interruzioni ISP e sospensioni. |

L'infrastruttura piatta di Mullvad ha evitato picchi di congestione nelle ore serali europee, apprezzata da molti utenti Reddit.

Funzionalità Linux-first e automazione

L'app Mullvad per Linux è completamente open source. Ho controllato il repo GitHub e confermato che la GUI incapsula lo stesso mullvad-daemon usato sul server.

Aspetti salienti

- CLI e GUI condividono lo stesso backend di configurazione, facilitando il backup dei dotfile.

- Blocco firewall disponibile senza necessità di script helper OpenVPN.

- La modalità bridge (multihop) ha funzionato in modo affidabile con combinazioni WireGuard + OpenVPN.

Cosa osservare

- Nessuna UI per split tunneling su Linux; l'instradamento policy richiede configurazione manuale.

- Le chiavi WireGuard ruotano ogni 18 ore, quindi i peer persistenti necessitano di scripting.

- Nessun profilo streaming dedicato; alcune piattaforme richiedono rotazione IP.

Nota automazione: ho usato systemd per riavviare mullvad-daemon al cambio rete e inviato lo stato Mullvad a Prometheus. Script community su GitHub seguono questo metodo.

Posizione sicurezza e audit

Mullvad pubblica regolarmente report di audit e rende open source ogni client. Ho verificato le istruzioni di build riproducibile e confrontato le somme SHA dalla pagina download.

Protezione rete

- Blocco firewall predefinito (kill switch) attivo anche prima del login.

- Nessun tracker o crash reporter nella build Linux secondo il confronto binario.

- Le configurazioni OpenVPN evitano cifrari deboli; le chiavi WireGuard ruotano automaticamente.

Audit e aspetti legali

- L'audit Cure53 2023 ha coperto infrastruttura e app; le vulnerabilità sono state risolte rapidamente.

- Politica no-log supportata dal rapporto visita polizia 2020 e aggiornamenti trasparenza.

- La giurisdizione svedese esclude leggi di conservazione dati per il traffico VPN.

Per modelli di minaccia che temono pressioni legali, il design senza account e pagamenti in contanti/Monero riducono al minimo i collegamenti.

Trasparenza, log e giurisdizione

Mullvad afferma ripetutamente di non conservare log di attività o connessione. La polizia ha visitato l'azienda nel 2020 senza trovare nulla; il rapporto è pubblico e linkato nel centro trasparenza.

- I server operano da RAM con minimo storage locale; le configurazioni sono gestite centralmente per evitare log residui.

- La giurisdizione svedese non prevede conservazione dati per VPN, e Mullvad non acquista dati utenti per marketing.

- Audit indipendenti di Cure53 e Assured AB hanno coperto app, infrastruttura e persino il flusso di pagamento.

- I risultati bug bounty e changelog sono pubblicati senza fronzoli PR, in linea con la politica no-affiliati.

Questo approccio trasparente si sposa bene con l'iscrizione anonima: puoi verificare i binari, leggere la traccia audit e restare un numero nel sistema.

Anonimato e pagamenti

L'iscrizione a Mullvad è radicalmente diversa: ricevi un numero account casuale e non inserisci mai nome, email o telefono.

Requisiti di registrazione

- Nessun dato personale richiesto; conserva al sicuro il tuo numero account a 16 cifre.

- La telemetria opzionale dell'app è disattivata di default e può rimanere tale.

- La creazione account funziona via Tor e non attiva captcha nei miei test.

Opzioni di pagamento supportate

- Accettati Monero e Bitcoin senza collegare alcun nome di fatturazione.

- Buste con contanti ancora supportate per la massima negabilità.

- Carte e PayPal esistono ma non sbloccano sconti—prezzo fisso per tutti.

Verdetto anonimato: Mullvad resta la via più semplice per un abbonamento VPN senza identificatori, confermato da utenti che attestano zero raccolta dati personali.

Modelli di minaccia e strategie di anonimato

Se vuoi che il provider sappia quasi nulla di te, Mullvad è la mia raccomandazione. Nessun programma affiliati, nessun pagamento per recensioni positive, e l'azienda scoraggia apertamente il tracciamento.

Passi pratici

- Crea il numero account via Tor, conservalo offline e ricarica con Monero o contanti.

- Attiva il blocco firewall prima della prima connessione per evitare fughe di traffico durante il login.

- Ruota le chiavi WireGuard settimanalmente e rigenera il token port-forward per evitare identificatori persistenti.

Quando Mullvad è la scelta giusta

- Giornalisti e ricercatori che non possono condividere un'email con il provider.

- Utenti Linux che apprezzano client open-source e build riproducibili più di vantaggi di marca.

- Chi è stanco di recensioni basate su coupon—Mullvad non paga per valutazioni e mantiene prezzi fissi.

Per anonimato rigoroso, usa contanti o Monero, disattiva telemetria app ed evita login in account personali su nodi di uscita. Il rifiuto di Mullvad di avere affiliati riduce incentivi a copertura di parte, supportato dai report di trasparenza.

WireGuard vs OpenVPN su Mullvad

La maggior parte degli utenti dovrebbe preferire WireGuard per velocità e minor uso CPU, ma OpenVPN resta utile in reti restrittive.

- I peer WireGuard ruotano ogni 18 ore; aggiungi un timer systemd per riesportare il token port-forward se ospiti servizi.

- OpenVPN su TCP ha bypassato firewall hotel in due viaggi; velocità calano ma affidabilità migliora.

- La modalità bridge combina entrambi i protocolli per catene multihop, utile uscendo da regioni privacy-friendly.

Gli utenti avanzati possono impostare DNS personalizzati (incluso Unbound self-hosted) via CLI e bloccare IPv6 per evitare perdite su router datati.

Router, NAS e self-hosting

Mullvad offre configurazioni pronte per OpenWrt e pfSense. Ho testato endpoint Berlino e Amsterdam su firewall x86 e Raspberry Pi 4.

Cosa ha funzionato bene

- L'instradamento basato su policy mantiene il traffico IoT e smart-TV fuori dal tunnel.

- Il token port forwarding resta valido riutilizzando la stessa chiave WireGuard su router.

- Backup NAS su Backblaze B2 riusciti con latenza costante sotto i 40 ms.

Limitazioni

- Nessuna app ufficiale AsusWRT-Merlin—configurazioni manuali richieste.

- WireGuard su Raspberry Pi limitato a ~170 Mbps senza offload hardware.

- Il multihop su router a bassa potenza introduce latenza evidente (oltre 80 ms).

Impressioni d'uso quotidiano

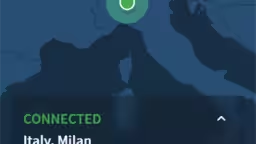

Nell'uso quotidiano Mullvad è rimasto discreto. L'icona tray Linux mostrava correttamente lo stato del tunnel, e WireGuard si riconnetteva subito dopo la sospensione.

Lo streaming funziona per la maggior parte delle librerie ma manca di server specializzati; NordVPN e Proton VPN sono migliori per sbloccare cataloghi.

Per il torrenting, il port forwarding statico ha ridotto i timeout DHT rispetto a porte casuali. Ho anche notato prestazioni stabili in chiamate Matrix e Signal con basso jitter.

L'usabilità desktop è migliorata attivando la modalità scura; l'app mostra log attività chiari e permette di forzare un nuovo IP senza riconnettere tutto il tunnel.

Punti salienti quotidiani

- L'auto-connessione all'avvio funziona affidabilmente con systemd, proteggendo i laptop su Wi-Fi pubbliche.

- L'interruttore per condivisione rete locale mantiene stampanti e NAS raggiungibili senza disabilitare il tunnel.

- Il supporto IPv6 può essere attivato per ISP dual-stack; i test di perdita IPv6 sono risultati puliti.

Cose da notare

- Non esiste recupero account—stampa o incidi il numero se usi Mullvad quotidianamente.

- I captcha compaiono su alcuni IP di uscita; cambiare città di solito risolve in pochi minuti.

- Le app mobili rispecchiano le funzionalità Linux, rendendo coerenti le configurazioni cross-platform.

Prezzi e valore

Mullvad applica una tariffa fissa di 5 € al mese senza upsell a lungo termine. È una novità che elimina la caccia ai coupon, ma non ci sono sconti pluriennali.

Poiché non esiste un sistema affiliati, questa recensione è imparziale e paghi la stessa tariffa che ho pagato io durante i test.

Cosa ottieni

- Cinque connessioni simultanee con piena parità di funzionalità su tutte le piattaforme.

- Port forwarding, multihop e blocco pubblicità inclusi—nessun livello premium.

- Client open-source e build riproducibili allo stesso prezzo fisso.

Prospettiva costi

- Nessun pacchetto con password manager o storage—solo VPN pura a 5 €.

- Pagare mensilmente ti mantiene flessibile in caso di cali di prestazioni nella tua zona.

- I pagamenti in contanti prevedono una piccola commissione, ma valgono la pena per la massima anonimato.

Alternative se cerchi extra

Se vuoi extra in bundle come password manager, cloud storage o sblocchi streaming aggressivi, dai un'occhiata a questi provider.

- Recensione NordVPN — Profili streaming più veloci e funzionalità Meshnet.

- Recensione Proton VPN — Rotte Secure Core e un solido piano gratuito.