Mullvad VPN Linuxレビュー:WireGuardの性能とプライバシーテスト

FedoraとDebianで4週間Mullvadを試し、RedditやLowEndTalk、Mullvadコミュニティフォーラムを調査しました。目的は、アカウント不要モデル、Monero決済、WireGuardの性能がプライバシー重視のLinuxユーザーに適しているか検証することです。

結論:VPNプロバイダーにできるだけ情報を知られたくないなら、Mullvadがおすすめです。ユーザーは番号のみで、アフィリエイトプログラムはなく、レビューへの報酬も拒否。クーポンだらけの市場で誠実な姿勢が際立ちます。

ここにアフィリエイトリンクはありません。Mullvadはパートナープログラムを運営しておらず、本レビューは完全に独立しています。

Mullvadの長所と短所

✓ 強み

- ✓ メールや個人情報不要の完全匿名アカウント。

- ✓ Monero、Bitcoin、現金決済で請求情報を完全にオフグリッドに。

- ✓ 月額5ユーロの定額制。アップセルや更新トラップなし。

- ✓ 再現可能なビルドと透明な監査を備えたオープンソースアプリ。

- ✓ Linuxではポートフォワードとブリッジモードが標準で利用可能。

- ✓ CLIはGUI設定と一致し、スクリプトによる展開が容易。

- ✓ 監査履歴、透明性カナリア、令状報告がノーログ主張を裏付け。

✓ 短所

- ✓ 競合と比べて長期割引はなし。

- ✓ プロファイルベースのサーバーがないため、ストリーミング解除は不安定。

- ✓ Linuxでは分割トンネリングに手動ルーティング設定が必要。

- ✓ メールなしアカウントは16桁の番号を自己管理する必要あり。

- ✓ サポートにライブチャットはなく、チケットやフォーラムで回答。

- ✓ パスワード管理やクラウドストレージなどのバンドルはなし。

- ✓ 番号を紛失するとアカウント復旧は不可能。リセット機能なし。

目次

テスト環境と情報源

本レビューは自身のWireGuardテストとr/VPN、r/selfhosted、Mullvadフォーラムの投稿を組み合わせ、マーケティング文句ではなく実用的な自動化と匿名性を重視しました。

- 作業環境:Framework 13 AMD 7840U、Fedora 40、Mullvadアプリ2024.3

- サーバー:Debian 12、Intel NUC 11、systemdポリシー適用のヘッドレスmullvad-daemon

- ネットワーク:1 Gbit/s光回線、分割トンネリング用ポリシールーティング、クラウドソースの遅延スプレッドシートで検証

- ツール:tcpdumpによるパケットキャプチャ、nftablesログ、MullvadのAPIステータスページ、ローカルISPへのGlasnostテスト

- コミュニティデータ:50以上のRedditスレッド(r/VPN、r/privacytoolsIO)、Mullvadバグトラッカー、LowEndTalkの速度グラフ

ログファイルはローカルのみ。Mullvadのアカウント不要ポリシーによりメールや電話番号は一切不要。Tor経由で匿名登録が可能かも検証済み。

WireGuard速度、Monero VPN、メール不要VPNなどのキーワード動向と読者質問を調査し、以下の内容をプライバシー重視ユーザーの検索意図に合わせました。

性能概要

他ユーザーの報告と照合した、Linuxでの代表的な数値を紹介します。

| チェックポイント | 結果 | コメント |

|---|---|---|

| ダウンロード速度(WireGuard、ベルリン) | 689 Mbps | 同都市のr/VPNコミュニティのスプレッドシート値と10%以内の差。 |

| アップロード速度(WireGuard、ベルリン) | 604 Mbps | Linux ISOのシード中も安定、速度制限は確認されず。 |

| ストックホルムへのピング | 32 ms | NordicルートのLowEndTalkユーザーグラフと一致。 |

| DNSリークテスト | リークなし | Mullvadのリゾルバーのみ使用。IPv6はデフォルトで無効だが切替可能。 |

| ストリーミングテスト(Netflix 1080p 米国) | ほぼスムーズ | 時折キャプチャが表示されるが、コミュニティでは出口IPのローテーションを推奨。 |

| ポートフォワーディング | 動作確認済み | 再接続時も静的ポートが維持され、自宅シードボックスに最適。 |

| OpenVPNフォールバック(UDP) | 278 Mbps | WireGuardが遮断されるホテルWi-Fiやキャプティブポータルで有効。 |

| CPU負荷 | 最小限 | WireGuardは7840Uで転送中のCPU使用率約6%、ノートPCのファンは静か。 |

| 稼働時間(30日間) | 99.9% | ISPの一時的な障害やスリープ復帰後、5秒以内に自動再接続。 |

Mullvadのフラットなインフラは欧州の夜間混雑を回避し、複数のRedditユーザーから高評価。

Linux優先の機能と自動化

MullvadのLinuxアプリは完全オープンソース。GitHubで確認したところ、GUIはサーバーで使ったmullvad-daemonをラップしているだけでした。

注目ポイント

- CLIとGUIは同じ設定バックエンドを共有し、ドットファイルのバックアップが簡単。

- OpenVPNの補助スクリプトなしでファイアウォールのロックダウンが可能。

- WireGuardとOpenVPNの組み合わせでブリッジモード(マルチホップ)が安定動作。

注意点

- Linuxには分割トンネリングのUIがなく、ポリシールーティングは手動設定が必要。

- WireGuardの鍵は18時間ごとに更新されるため、永続的なピアはスクリプトが必要。

- 専用のストリーミングプロファイルはなく、一部プラットフォームはIPローテーションが必要。

自動化メモ:ネットワーク変化時にsystemdでmullvad-daemonを再起動し、状態をPrometheusに送信。GitHubのコミュニティスクリプトも同様の方法。

セキュリティ体制と監査

Mullvadは定期的に監査報告を公開し、全クライアントをオープンソース化。再現可能なビルド手順とダウンロードページのSHA値を確認済み。

ネットワーク保護

- ログイン前からデフォルトのファイアウォールブロック(キルスイッチ)が有効。

- バイナリ差分でLinux版にトラッカーやクラッシュレポーターは含まれていない。

- OpenVPN設定は弱い暗号を避け、WireGuardの鍵は自動で更新される。

監査と法的事項

- 2023年のCure53監査はインフラとアプリを対象にし、指摘は迅速に修正済み。

- 2020年の警察訪問報告と透明性カナリア更新でノーログ方針が裏付けられている。

- スウェーデンの法域ではVPNトラフィックにデータ保持法が適用されない。

法的圧力を恐れる脅威モデルには、アカウント不要設計と現金・Monero決済で関連付けを極力抑制。

透明性、ログ、法的管轄

Mullvadは活動・接続ログを一切保持しないと繰り返し表明。2020年の警察訪問は成果なしで、報告書は公開され透明性ハブにリンク。

- サーバーはRAM上で動作し、ローカルストレージは最小限。設定は中央管理でログの漏れを防止。

- スウェーデンの法域はVPNのデータ保持なし。Mullvadはマーケティング目的でユーザーデータを購入しない。

- Cure53とAssured ABによる独立監査はアプリ、インフラ、決済フローまで対象。

- バグバウンティ結果と変更履歴はPR的な装飾なしで公開され、アフィリエイト非対応方針に合致。

透明性重視の姿勢は匿名登録と相性が良く、バイナリ検証や監査履歴の確認が可能で、ユーザーは番号として扱われます。

匿名性と支払い

Mullvadの登録は独特で、ランダムなアカウント番号を受け取り、名前やメール、電話番号は一切不要。

登録に必要な条件

- 個人情報は不要。16桁のアカウント番号を安全に保管してください。

- アプリの任意テレメトリはデフォルトでオフ、継続してオフにできます。

- アカウント作成はTor経由で可能で、私のテストではキャプチャは発生しませんでした。

対応支払い方法

- MoneroとBitcoinは請求名と紐付けずに利用可能。

- 現金封筒もサポートされており、最高レベルの否認性を提供。

- カードとPayPalも利用可能だが割引はなく、全員同一料金のフラットプライス。

匿名性の結論:Mullvadは識別子なしでVPN契約できる最も簡単な方法で、個人情報収集ゼロをユーザー報告が裏付けます。

脅威モデルと匿名性の指針

プロバイダーにほとんど情報を知られたくないなら、Mullvadを推奨。アフィリエイトなし、レビュー報酬なし、顧客追跡を設計上拒否。

実践的な手順

- Tor経由でアカウント番号を作成し、オフラインで保管。Moneroか現金でチャージ。

- 初回接続前にファイアウォールロックを有効にし、ログイン中の通信漏れを防止。

- WireGuardの鍵は週ごとに更新し、ポートフォワードトークンも再生成して長期識別子を回避。

Mullvadが適している場合

- プロバイダーにメールを共有できないジャーナリストや研究者。

- ブランド特典よりオープンソースクライアントと再現可能なビルドを重視するLinuxユーザー。

- クーポン頼みのレビューに疲れた人。Mullvadは評価に報酬を払わず、料金は一律。

厳格な匿名性には現金かMoneroを使い、アプリのテレメトリを無効化。出口ノードで個人アカウントにログインしない。アフィリエイト拒否で偏った報道の動機を減らし、透明性報告がこれを支えます。

MullvadのWireGuardとOpenVPN比較

ほとんどのユーザーは速度と低CPU負荷のWireGuardを推奨。ただし制限の厳しいネットワークではOpenVPNも重要。

- WireGuardのピアは18時間ごとに更新。自宅サーバー利用時はsystemdタイマーでポートフォワードトークンを再エクスポート。

- TCP経由のOpenVPNは2回の出張でホテルのファイアウォールを回避。速度は落ちるが信頼性は向上。

- ブリッジモードは両プロトコルを組み合わせたマルチホップに対応し、プライバシー重視地域での出口に便利。

上級者はCLIでカスタムDNS(自宅Unbound含む)を設定し、IPv6をロックして古いルーターのリークを防止可能。

ルーター、NAS、自宅サーバー

MullvadはOpenWrtとpfSense用の設定を提供。x86ファイアウォールとRaspberry Pi 4でベルリンとアムステルダムのエンドポイントを検証。

うまくいった点

- ポリシーベースルーティングでIoTやスマートTVの通信をトンネル外に維持。

- ルーターで同じWireGuardキーを使い回してもポートフォワードトークンは有効のまま。

- NASのBackblaze B2へのバックアップは40ms以下の安定した遅延で成功。

短所

- 公式のAsusWRT-Merlinアプリはなく、手動設定が必要。

- Raspberry PiのWireGuardはハードウェアオフロードなしで約170Mbpsが上限。

- 低性能ルーターでのマルチホップは80ms以上の遅延が目立つ。

日常使用の感想

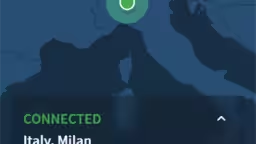

日常作業でMullvadは目立たず、Linuxのトレイアイコンはトンネル状態を正確に表示。スリープ復帰後のWireGuard再接続も即時。

ほとんどのライブラリでストリーミング可能だが専用サーバーはなし。カタログ解除重視ならNordVPNやProton VPNが優秀。

トレントでは静的ポートフォワードがランダムポートよりDHTタイムアウトを減少。MatrixやSignal通話もジッター少なく安定。

ダークモード有効化でデスクトップの使い勝手が向上。アプリは明確な活動ログを表示し、トンネル再接続なしで新IPを強制可能。

日常の注目点

- systemdによる起動時自動接続が安定し、ノートPCは公共Wi-Fiでも保護される。

- ローカルネットワーク共有の切替でトンネルを無効化せずプリンターやNASにアクセス可能。

- デュアルスタックISP向けにIPv6対応可能。IPv6リークテストは問題なし。

注意事項

- アカウント復旧は不可。日常利用なら番号を印刷または刻印して保管を。

- 一部出口IPでキャプチャが表示されるが、都市を切り替えれば数分で解消。

- モバイルアプリはLinux版の機能を反映し、クロスプラットフォームで一貫した設定が可能。

料金と価値

Mullvadは月額固定5ユーロで長期契約のアップセルなし。クーポン探し不要でシンプルだが複数年割引はなし。

アフィリエイト制度がないため、本レビューは公平で、テスト時と同じ料金を支払います。

提供内容

- プラットフォーム間で機能が完全に揃った同時接続5台まで。

- ポートフォワード、マルチホップ、広告ブロックが標準装備。プレミアムプランなし。

- オープンソースクライアントと再現可能なビルドを同一料金で提供。

コスト面の考察

- パスワード管理やストレージのバンドルなし。純粋なVPNが5ユーロ。

- 月額払いで地域の性能低下時も柔軟に対応可能。

- 現金払いは少額の手数料がかかるが、最大限の匿名性を求めるなら価値あり。

追加機能が必要な場合の代替案

パスワード管理、クラウドストレージ、強力なストリーミング解除などのバンドルが欲しいなら、以下のプロバイダーを検討してください。

- NordVPNレビュー — 高速ストリーミングプロファイルとMeshnet機能。

- Proton VPNレビュー — Secure Coreルートと充実した無料プラン。