Test Mullvad VPN na Linuksie: wydajność WireGuard i prywatność

Testowałem Mullvad przez cztery tygodnie na Fedora i Debian, analizując Reddit, LowEndTalk oraz forum Mullvad. Celem było sprawdzenie, czy model bez konta, płatności Monero i wydajność WireGuard spełniają oczekiwania użytkowników Linuksa dbających o prywatność.

Szybka ocena: jeśli chcesz, by dostawca VPN wiedział o Tobie jak najmniej, wybierz Mullvad. Jesteś tylko numerem, brak programu partnerskiego, a zespół nie płaci za recenzje — uczciwość wśród rynku pełnego kuponów.

Brak linków afiliacyjnych. Mullvad nie prowadzi programu partnerskiego, a ta recenzja jest całkowicie niezależna.

Zalety i wady Mullvad

✓ Zalety

- ✓ Prawdziwie anonimowe konta bez wymogu e-maila czy danych osobowych.

- ✓ Płatności Monero, Bitcoinem i gotówką utrzymują rozliczenia poza siecią.

- ✓ Stała cena 5 € — bez dodatkowych ofert i pułapek odnowienia.

- ✓ Aplikacje open-source z powtarzalnymi buildami i transparentnymi audytami.

- ✓ Przekierowanie portów i tryb mostu dostępne domyślnie na Linuksie.

- ✓ CLI odpowiada ustawieniom GUI, co ułatwia skryptowe wdrożenia.

- ✓ Historia audytów, transparentny kanarek i raporty nakazów potwierdzają brak logów.

✓ Ograniczenia

- ✓ Brak długoterminowych zniżek w porównaniu do konkurencji.

- ✓ Odblokowywanie streamingu jest niestabilne bez serwerów profilowych.

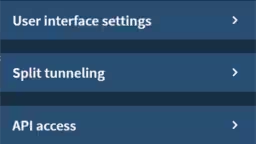

- ✓ Split tunneling wymaga ręcznych reguł routingu na Linuksie.

- ✓ Konta bez e-maila wymagają samodzielnego zabezpieczenia 16-cyfrowego numeru.

- ✓ Wsparcie nie ma czatu na żywo; odpowiedzi przychodzą przez zgłoszenia lub forum.

- ✓ Brak dodatkowych pakietów jak menedżery haseł czy chmura.

- ✓ Odzyskanie konta jest niemożliwe po utracie numeru — brak opcji resetu.

Spis treści

Konfiguracja testu i źródła

Ta recenzja Mullvad na Linuksa łączy moje testy WireGuard z wpisami społeczności z r/VPN, r/selfhosted i forum Mullvad. Skupiłem się na praktycznej automatyzacji i anonimowości, nie na marketingu.

- Stacja robocza: Framework 13 AMD 7840U, Fedora 40, aplikacja Mullvad 2024.3

- Serwer: Debian 12, Intel NUC 11, mullvad-daemon bez GUI z politykami systemd

- Sieć: światłowód 1 Gbit/s, routing polityk dla split tunelowania, arkusz opóźnień od społeczności do weryfikacji

- Narzędzia: przechwytywanie pakietów tcpdump, logi nftables, status API Mullvad, testy Glasnost u lokalnego ISP

- Dane społeczności: ponad 50 wątków na Reddit (r/VPN, r/privacytoolsIO), tracker błędów Mullvad i wykresy prędkości LowEndTalk

Pliki logów pozostały lokalne; polityka Mullvad bez konta oznacza brak e-maila czy numeru telefonu w konfiguracji. Testy powtórzyłem przez Tor, by potwierdzić anonimową rejestrację.

Sprawdziłem też trendy słów kluczowych (prędkość WireGuard, Monero VPN, VPN bez e-maila) i pytania czytelników, by dopasować poniższe sekcje do potrzeb użytkowników dbających o prywatność.

Podsumowanie wydajności

Oto najważniejsze wyniki na Linuksie wraz z raportami innych użytkowników.

| Punkt kontrolny | Wynik | Komentarz |

|---|---|---|

| Pobieranie (WireGuard, Berlin) | 689 Mbps | W granicach 10% wartości z arkusza społeczności r/VPN dla tego samego miasta. |

| Wysyłanie (WireGuard, Berlin) | 604 Mbps | Stabilne podczas seedowania obrazów Linuksa; brak ograniczeń prędkości. |

| Ping do Sztokholmu | 32 ms | Zgodne z wykresami użytkowników LowEndTalk dla tras nordyckich. |

| Test wycieku DNS | Brak wycieków | Tylko serwery Mullvad; IPv6 domyślnie wyłączone, można włączyć. |

| Test streamingu (Netflix 1080p USA) | Przeważnie płynnie | Okazjonalne captche; społeczność zaleca rotację adresów IP wyjścia. |

| Przekierowanie portów | Działa | Statyczny port utrzymywany po ponownym połączeniu; idealne dla seedboxów self-hosted. |

| Fallback OpenVPN (UDP) | 278 Mbps | Wystarczające do Wi-Fi hotelowego lub captive portal, gdzie WireGuard jest blokowany. |

| Wpływ na CPU | Minimalny | WireGuard utrzymywał obciążenie 7840U na poziomie ~6% podczas transferów; wentylatory laptopa były ciche. |

| Czas działania (30 dni) | 99.9% | Daemon automatycznie łączył się ponownie w ciągu 5 sekund po przerwach ISP i wznowieniach systemu. |

Płaska infrastruktura Mullvad zapobiegała przeciążeniom wieczorami w Europie, co chwalili użytkownicy Reddit.

Funkcje i automatyzacja z myślą o Linuksie

Aplikacja Mullvad na Linuksa jest w pełni open source. Sprawdziłem repozytorium GitHub i potwierdziłem, że GUI to tylko nakładka na mullvad-daemon, którego używałem na serwerze.

Co zwróciło uwagę

- CLI i GUI korzystają z tego samego zaplecza ustawień, co ułatwia tworzenie kopii zapasowych plików konfiguracyjnych.

- Blokada zapory dostępna bez konieczności używania skryptów pomocniczych OpenVPN.

- Tryb mostu (multihop) działał niezawodnie w kombinacjach WireGuard + OpenVPN.

Na co zwrócić uwagę

- Brak interfejsu split tunneling na Linuksie; routing polityk wymagał ręcznej konfiguracji.

- Klucze WireGuard rotują co 18 godzin, więc trwałe połączenia wymagają skryptów.

- Brak dedykowanych profili streamingowych; niektóre platformy wymagają rotacji IP.

Uwaga o automatyzacji: użyłem systemd do restartu mullvad-daemon przy zmianach sieci i przesyłałem status Mullvad do Prometheus. Skrypty społeczności na GitHub stosują podobne rozwiązania.

Stan bezpieczeństwa i audyty

Mullvad publikuje regularne raporty audytów i udostępnia kod źródłowy każdego klienta. Sprawdziłem instrukcje budowy i zgodność sum SHA z oficjalnej strony.

Ochrona sieci

- Domyślna blokada zapory (kill switch) działa już przed zalogowaniem.

- Brak trackerów i raportów awarii w wersji Linux według analizy binarnej.

- Konfiguracje OpenVPN unikają słabych szyfrów; klucze WireGuard rotują automatycznie.

Audyty i aspekty prawne

- Audyty Cure53 z 2023 objęły infrastrukturę i aplikacje; wykryte problemy szybko naprawiono.

- Polityka braku logów potwierdzona raportem z wizyty policji w 2020 i aktualizacjami transparentności.

- Szwedzka jurysdykcja oznacza brak obowiązku przechowywania danych dla ruchu VPN.

Dla modeli zagrożeń obawiających się nacisków prawnych, brak konta i płatności gotówką/Monero minimalizują powiązania.

Transparentność, logi i jurysdykcja

Mullvad wielokrotnie podkreśla brak logów aktywności i połączeń. Policja odwiedziła firmę w 2020 i nie znalazła nic; raport jest publiczny i dostępny w centrum transparentności.

- Serwery działają z RAM z minimalnym lokalnym zapisem; konfiguracje są centralnie zarządzane, by uniknąć niechcianych logów.

- Szwedzka jurysdykcja nie wymaga przechowywania danych VPN, a Mullvad nie kupuje danych użytkowników do marketingu.

- Niezależne audyty Cure53 i Assured AB objęły aplikacje, infrastrukturę i proces płatności.

- Wyniki bug bounty i changelogi publikowane są bez marketingowego nadęcia, zgodnie z polityką braku afiliacji.

Takie podejście do transparentności dobrze współgra z anonimową rejestracją: możesz zweryfikować binaria, prześledzić audyt i pozostać tylko numerem w systemie.

Anonimowość i płatności

Rejestracja w Mullvad jest wyjątkowa: otrzymujesz losowy numer konta i nigdy nie podajesz imienia, e-maila ani telefonu.

Wymagania rejestracyjne

- Brak danych osobowych; zachowaj bezpiecznie swój 16-cyfrowy numer konta.

- Opcjonalna telemetria aplikacji jest domyślnie wyłączona i może pozostać wyłączona.

- Tworzenie konta działa przez Tor i nie wywołuje captchy w moich testach.

Obsługiwane metody płatności

- Akceptowane Monero i Bitcoin bez powiązania z nazwą rozliczeniową.

- Wciąż dostępne płatności gotówką w kopertach dla maksymalnej niewykrywalności.

- Karta i PayPal są dostępne, ale nie dają zniżek — stała cena dla wszystkich.

Ocena anonimowości: Mullvad to najprostsza droga do subskrypcji VPN bez identyfikatorów, potwierdzona raportami użytkowników o braku zbierania danych osobowych.

Modele zagrożeń i zasady anonimowości

Jeśli chcesz, by dostawca wiedział o Tobie niemal nic, polecam Mullvad. Brak programu partnerskiego, brak płatności za pozytywne recenzje, a firma świadomie zniechęca do śledzenia klientów.

Praktyczne kroki

- Utwórz numer konta przez Tor, przechowuj offline i doładuj Monero lub gotówką.

- Włącz blokadę zapory przed pierwszym połączeniem, by żaden ruch nie wyciekł podczas logowania.

- Rotuj klucze WireGuard co tydzień i odnawiaj token przekierowania portów, by unikać długotrwałych identyfikatorów.

Kiedy Mullvad jest odpowiedni

- Dziennikarze i badacze, którzy nie mogą podać e-maila dostawcy.

- Użytkownicy Linuksa ceniący open-source i powtarzalne buildy ponad korzyści marki.

- Każdy zmęczony recenzjami opartymi na kuponach — Mullvad nie płaci za oceny i utrzymuje stałe ceny.

Dla pełnej anonimowości korzystaj z gotówki lub Monero, wyłącz telemetrię i unikaj logowania do kont osobistych na węzłach wyjściowych. Brak afiliacji Mullvad zmniejsza motywację do stronniczych recenzji, co potwierdzają raporty transparentności.

WireGuard kontra OpenVPN w Mullvad

Większość użytkowników powinna korzystać z WireGuard ze względu na szybkość i mniejsze obciążenie CPU, ale OpenVPN jest ważny w sieciach restrykcyjnych.

- Peerzy WireGuard rotują co 18 godzin; dodaj timer systemd do ponownego eksportu tokena przekierowania portów, jeśli hostujesz usługi samodzielnie.

- OpenVPN przez TCP ominął zapory hotelowe podczas dwóch podróży; prędkość spada, ale stabilność rośnie.

- Tryb mostu łączy oba protokoły w łańcuchy multihop, przydatne przy wyjściu w regionach sprzyjających prywatności.

Zaawansowani użytkownicy mogą ustawiać niestandardowe DNS (w tym self-hosted Unbound) przez CLI i blokować IPv6, by uniknąć wycieków na starszych routerach.

Routery, NAS i self-hosting

Mullvad oferuje gotowe konfiguracje dla OpenWrt i pfSense. Testowałem punkty końcowe w Berlinie i Amsterdamie na firewallu x86 i Raspberry Pi 4.

Co działało dobrze

- Routing oparty na politykach utrzymuje ruch IoT i smart-TV poza tunelem.

- Token przekierowania portów pozostaje ważny przy ponownym użyciu tego samego klucza WireGuard na routerach.

- Kopie zapasowe NAS do Backblaze B2 działały z opóźnieniem poniżej 40 ms i stabilną wydajnością.

Ograniczenia

- Brak oficjalnej aplikacji AsusWRT-Merlin — wymagana ręczna konfiguracja.

- WireGuard na Raspberry Pi osiąga około 170 Mbps bez sprzętowego odciążenia.

- Multihop na routerach o niskiej mocy wprowadza zauważalne opóźnienia (powyżej 80 ms).

Codzienne wrażenia z użytkowania

W codziennej pracy Mullvad był dyskretny. Ikona w trayu Linuksa dokładnie pokazywała stan tunelu, a WireGuard łączył się natychmiast po wznowieniu.

Streaming działa w większości bibliotek, ale brak specjalnych serwerów; NordVPN i Proton VPN lepsze do odblokowywania katalogów.

Do torrentów statyczne przekierowanie portów zmniejszyło timeouty DHT w porównaniu do losowych portów. Stabilna jakość połączeń Matrix i Signal z niskim jitterem.

Użyteczność na desktopie poprawiła się po włączeniu trybu ciemnego; aplikacja pokazuje czytelne logi aktywności i pozwala wymusić nowy IP bez rozłączania tunelu.

Codzienne zalety

- Auto-połączenie przy starcie działa niezawodnie z systemd, więc laptopy są chronione w publicznym Wi-Fi.

- Przełącznik udostępniania sieci lokalnej pozwala na dostęp do drukarek i NAS bez wyłączania tunelu.

- Wsparcie IPv6 można włączyć dla ISP z dual-stack; testy wycieków IPv6 były czyste.

Ważne informacje

- Brak możliwości odzyskania konta — wydrukuj lub wygraweruj numer, jeśli korzystasz z Mullvad na co dzień.

- Na niektórych adresach IP wyjścia pojawiają się captche; zmiana miasta zwykle rozwiązuje problem w kilka minut.

- Aplikacje mobilne odzwierciedlają funkcje Linuksa, zapewniając spójność konfiguracji między platformami.

Cena i wartość

Mullvad pobiera stałą opłatę 5 € miesięcznie bez długoterminowych ofert. To odświeżające i eliminuje polowanie na kupony, ale brak zniżek wieloletnich.

Brak systemu afiliacyjnego gwarantuje bezstronność recenzji, a Ty płacisz taką samą cenę jak ja podczas testów.

Co otrzymujesz

- Pięć jednoczesnych połączeń z pełną funkcjonalnością na wszystkich platformach.

- Przekierowanie portów, multihop i blokowanie reklam w standardzie — bez płatnych poziomów.

- Klienci open-source i powtarzalne buildy w tej samej stałej cenie.

Perspektywa kosztów

- Brak pakietów z menedżerami haseł czy storage — czysty VPN za 5 €.

- Płatność miesięczna daje elastyczność, gdy wydajność w Twoim regionie spada.

- Płatności gotówką mają niewielką opłatę, ale są warte zachowania maksymalnej anonimowości.

Alternatywy, jeśli potrzebujesz dodatków

Jeśli chcesz pakiety z menedżerami haseł, chmurą lub agresywnym odblokowywaniem streamingu, sprawdź tych dostawców.

- Recenzja NordVPN — szybsze profile streamingowe i funkcje Meshnet.

- Recenzja Proton VPN — Trasy Secure Core i solidny darmowy plan.